Los administradores de redes e incluso los equipos independientes siempre están preocupados por la seguridad. Intentan implementar planes para todas las posibles amenazas a la seguridad de la red que se les ocurran. Al hacerlo, a menudo olvidan algunas de las amenazas más básicas.

Amenazas a la seguridad de la red

Este artículo enumera cinco amenazas menos conocidas para la seguridad de la red.

Usuarios de la red o sistemas autónomos

La forma en que los usuarios de la red utilizan las computadoras es una de las amenazas que más se pasa por alto. Los usuarios son los que pasan la mayor parte del tiempo en las computadoras de una red. Incluso si su computadora tiene un firewall en diferentes puertos, si un usuario trae un pendrive infectado, todas las medidas de seguridad fallan. En algunos casos, el usuario puede conectarse a la red y dejar la computadora sola durante unos minutos. Estos pocos minutos pueden resultar costosos si alguien más decide echar un vistazo a la base de datos.

El único método para combatir estos descuidos es educar a los usuarios. Además, ya sea una computadora independiente o una computadora en la red, los usuarios deben ser responsables de los problemas que surjan por negligencia.

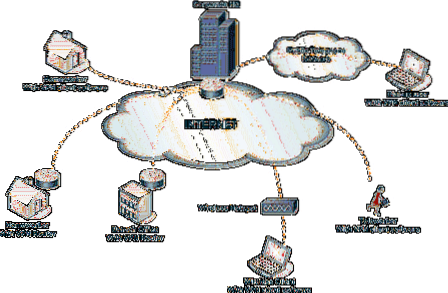

¿Quién es esa persona que se conecta a través de una VPN??

Las VPN pueden ser un peligro, ya que permiten que las personas se conecten de forma remota a la red corporativa. Si bien en algunos casos, las organizaciones proporcionan computadoras portátiles configuradas para VPN, en otros casos, las personas pueden simplemente seguir adelante y crear una conexión VPN. Este último puede significar la perdición si no se supervisa. Aparte de las intenciones de la persona, la falta de las precauciones de seguridad adecuadas puede provocar la caída de la red.

Para evitar problemas con las VPN, se sugiere que haga una lista de máquinas autorizadas y permita que solo estas máquinas se conecten a través de VPN. También puede configurar una auditoría para verificar quiénes se están conectando a la red usando qué máquinas y por qué.

Las aplicaciones obsoletas son una responsabilidad

En algunas redes, continúan usando una versión anterior de aplicaciones (por ejemplo, Outlook Express) por no querer gastar en las actualizaciones. Gastar aquí se refiere tanto al dinero como al tiempo. Las aplicaciones más antiguas pueden ejecutarse fácilmente en su computadora / red, pero son una amenaza en el sentido de que pueden ser controladas fácilmente por personas malintencionadas dentro o fuera de la red. Las aplicaciones heredadas más antiguas también tienden a descomponerse más en comparación con las versiones más nuevas.

Se recomienda que consulte el costo de la actualización. Si está bien, actualice o cambie a una aplicación completamente nueva con una funcionalidad similar. Por ejemplo, si todavía está utilizando aplicaciones de tipo "FoxPro para DOS", es posible que desee pasar a Visual FoxPro para asegurarse de que sus programas estén actualizados con la seguridad instalada.

Servidores antiguos que ejecutan un programa imposible

Casi todas las redes tienen uno o más servidores que ejecutan programas o sistemas operativos más antiguos. Estos servidores no se pueden actualizar porque el soporte ya no está disponible. Dichos servidores, aunque parecen funcionar bien, representan un gran riesgo para la red. Sabes que el servidor no se estropeará. Pero seguro que puede ser secuestrado por miradas indiscretas en la red.

El mejor método es virtualizar los programas que ejecutan los servidores antiguos. De esta manera, puede intentar actualizar los programas. Alternativamente, puede deshacerse de todo el programa y buscar un reemplazo.

Los administradores locales son siempre una amenaza

La mayoría de las veces, los administradores locales son las personas a las que se les otorgan privilegios especiales solo para solucionar problemas en la computadora. Una vez finalizada la resolución de problemas, se deben revocar los privilegios de administrador, pero el personal de TI se olvida de hacerlo. En tal caso, la cuenta de usuario de administrador local invitará al problema uno u otro día. El mejor método para tratar con los administradores locales es crear perfiles que expiren automáticamente.

Estas fueron cinco amenazas menos conocidas para la seguridad de la red, en mi opinión. Si desea agregar o siente que me he perdido algo, deje una nota a continuación.

Phenquestions

Phenquestions