Cómo verificar y parchear la vulnerabilidad de Spectre y Meltdown en Ubuntu 17.10 Cerdo hormiguero ingenioso

Antes de mostrarle cómo verificar y parchear la vulnerabilidad de Spectre y Meltdown en Ubuntu 17.10. Echemos un vistazo a lo que son.

Vulnerabilidad del espectro:

La vulnerabilidad de Spectre rompe el aislamiento entre las aplicaciones de su computadora. Por lo tanto, un atacante puede engañar a una aplicación menos segura para que revele información sobre otras aplicaciones seguras desde el módulo del kernel del sistema operativo.

Vulnerabilidad de fusión:

Meltdown rompe el aislamiento entre el usuario, las aplicaciones y el sistema operativo. Entonces, un atacante puede escribir un programa y puede acceder a la ubicación de la memoria de ese programa, así como a otros programas, y obtener información secreta del sistema.

Comprobación de vulnerabilidades de Spectre y Meltdown:

Puede usar el script Spectre y Meltdown Checker para verificar si su procesador se ve afectado por las vulnerabilidades de Spectre y Meltdown.

Voy a descargar el script de Spectre y Meltdown Checker ahora. Descargaré el script al directorio / tmp. Porque la secuencia de comandos se eliminará automáticamente en el próximo reinicio. Pero si desea conservarlo, considere descargarlo en otro lugar.

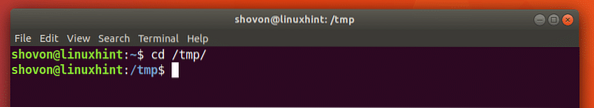

Navegue hasta el directorio / tmp con el siguiente comando:

$ cd / tmp

Ahora ejecute el siguiente comando para descargar el script Spectre y Meltdown Checker de GitHub usando wget:

$ wget https: // sin procesar.githubusercontent.com / speed47 / spectre-meltdown-checker / master / spectre-meltdown-checker.shEl script de Specter and Meltdown Checker debe guardarse como 'spectre-meltdown-checker.sh '.

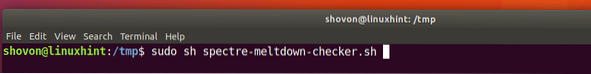

Ahora puede ejecutar Spectre y Meltdown Checker Script con el siguiente comando:

$ sudo sh spectre-meltdown-checker.sh

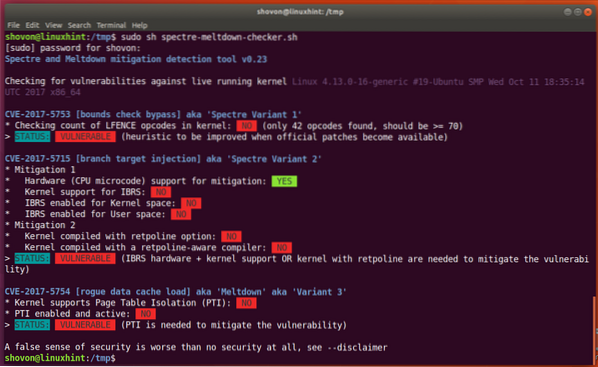

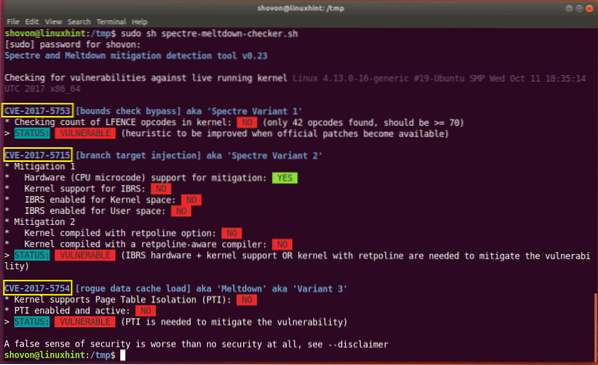

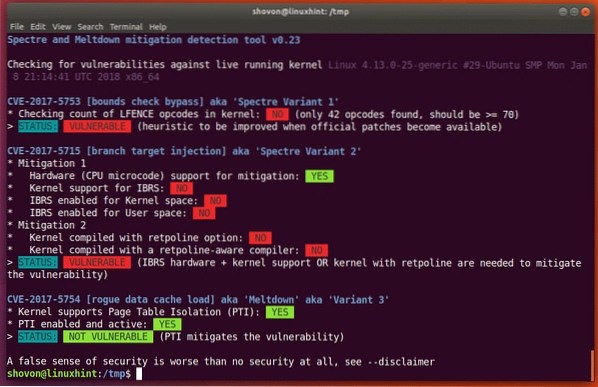

En mi computadora portátil, obtuve el siguiente resultado como se muestra en la captura de pantalla a continuación. Puede ver que mi procesador es vulnerable a Spectre Variant 1 (CVE-2017-5753), Spectre Variant 2 (CVE-2017-5715), Meltdown o Variant 3 (CVE-2017-5754).

CVE-2017-5753, CVE-2017-5715, CVE-2017-5754 son los códigos para estas vulnerabilidades. Si desea obtener más información sobre estas vulnerabilidades, busque estos códigos en Google y, con suerte, encontrará algo interesante.

Parcheo de vulnerabilidades de Spectre y Meltdown:

Los parches Spectre y Meltdown se entregan como actualizaciones del kernel en Ubuntu 17.10. Ubuntu 17.10 ha estado lanzando actualizaciones del kernel a medida que se corrigen las vulnerabilidades de Spectre y Meltdown.

Para obtener estas actualizaciones del kernel, debe tener habilitado el repositorio 'artful-security' y 'artful-updates'.

Para comprobar si estos repositorios están habilitados, vaya al menú Aplicaciones y busque "Software y actualizaciones". Debería ver la aplicación "Software y actualizaciones" como se muestra en la captura de pantalla a continuación. Haz click en eso.

Debería abrirse "Software y actualizaciones". Ahora haga clic en la pestaña marcada "Actualizaciones".

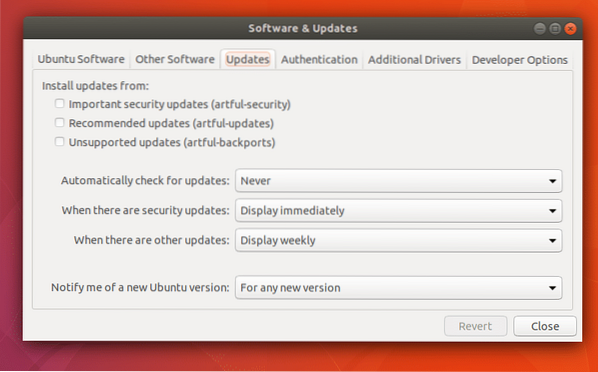

Debería ver la siguiente ventana. Puedes ver eso en mi Ubuntu 17.Los repositorios de máquinas, 'artful-security' y 'artful-updates' no están habilitados.

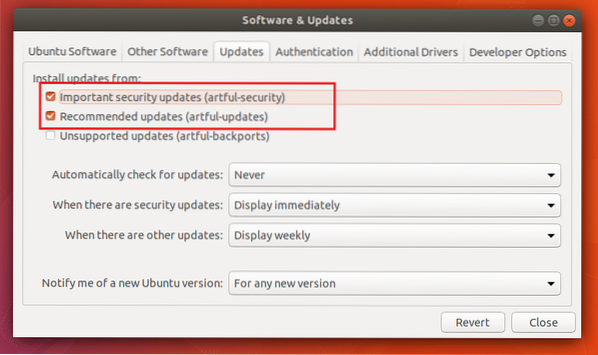

Haga clic en las casillas de verificación para habilitarlas como se muestra en la captura de pantalla a continuación. Una vez que haya terminado, haga clic en "Cerrar".

Debería ver la siguiente ventana. Haga clic en "Recargar". Ubuntu debería actualizar su caché de repositorio de paquetes.

Una vez que se actualiza la caché del repositorio de paquetes, podemos instalar actualizaciones del kernel. Antes de realizar una actualización del kernel, es una buena idea verificar la versión del kernel que está utilizando actualmente. Así podrás verificar si el kernel está actualizado o no.

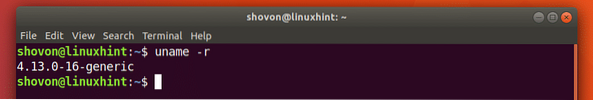

Verifique la versión de Kernel que está usando en su Ubuntu 17.10 sistema operativo Artful Aardvark con el siguiente comando:

$ uname -rPuedes ver que la versión del kernel en mi Ubuntu 17.10 máquina es 4.13.0-16

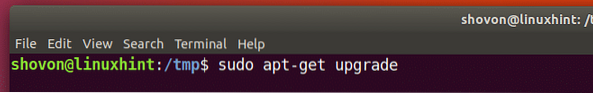

Ahora ejecute el siguiente comando para actualizar todos los paquetes disponibles de su Ubuntu 17.10 sistema operativo:

$ sudo apt-get upgrade

Presione 'y' y presione

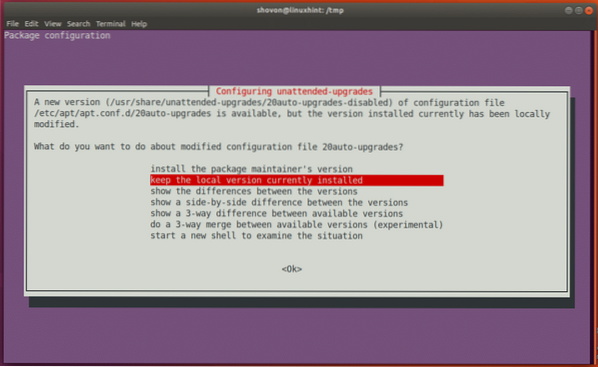

Mientras se instalan las actualizaciones, es posible que vea algo como esto si deshabilitó la actualización automática manualmente. Puede dejar el valor predeterminado y presionar

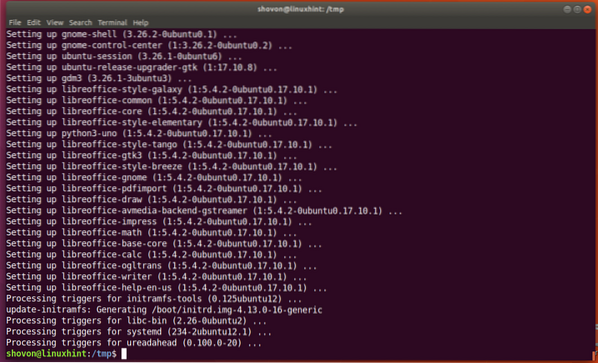

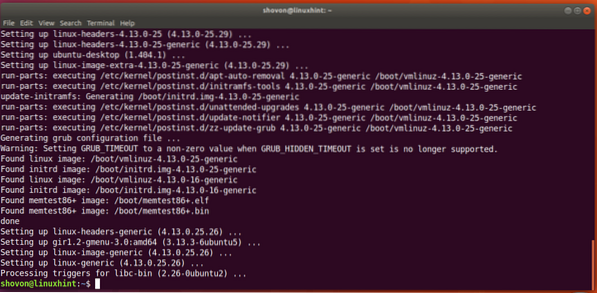

Todo debería actualizarse.

Ahora reinicia tu computadora.

$ reiniciar

Una vez que su computadora arranque, verifique la versión del kernel nuevamente con el siguiente comando:

$ uname -rDebería ver una versión de kernel diferente a la anterior.

En Ubuntu 17.10, tuve un problema. El kernel no se actualizó. Lo verifiqué y el problema fue por alguna razón desconocida que las actualizaciones del kernel se retrasaron, como puede ver en la captura de pantalla.

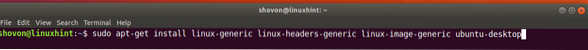

Para instalar las actualizaciones del kernel manualmente, ejecute el siguiente comando:

$ sudo apt-get install linux-generic linux-headers-generic linux-image-generic ubuntu-desktop

Presione 'y' y presione para continuar.

Una vez que se complete la instalación, reinicie su computadora con el comando 'reboot'.

Tu kernel debería estar actualizado.

Ahora, si vuelve a ejecutar el script Spectre y Meltdown Checker, debería ver algunos cambios.

$ sudo sh spectre-meltdown-checker.shPuede ver que al momento de escribir esto, solo la vulnerabilidad Meltdown está corregida en Ubuntu 17.10. Spectre es un poco más difícil de arreglar. El equipo de Ubuntu está trabajando en ello incluso mientras hablamos. Mantenga sus ojos en las actualizaciones del kernel, el equipo de Ubuntu debería lanzar actualizaciones a medida que corrigen otras vulnerabilidades. También puede activar la actualización automática.

Así es como se verifica y parchea la vulnerabilidad de Spectre y Meltdown en Ubuntu 17.10 Cerdo hormiguero ingenioso. Gracias por leer este artículo.

Phenquestions

Phenquestions