Los proxies se colocan entre varias conexiones en línea. Debido a las variaciones en las dimensiones de las diferentes conexiones, existen diferentes tipos de proxies. Si bien algunos proxies indican una relación directa entre el servidor proxy y el cliente, algunos le dicen cuál de los dispositivos es el servidor proxy. En algunos casos, incluso puede mostrar la gestión de datos o cómo lidiar con la privacidad en tal escenario. Dependiendo de la posición del proxy, puede ser un proxy directo o un proxy inverso.

Un punto a tener en cuenta es que un proxy directo es diferente de un proxy inverso. Como resultado, esto hace que la comparación directa sea complicada.

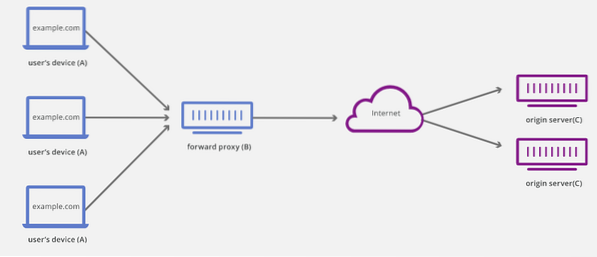

Proxy de reenvío

Un proxy de reenvío es aplicable cuando tiene la intención de eludir un bloqueo de red. De forma predeterminada, la gente se refiere a él como un proxy. Funciona al recibir una solicitud de una conexión y luego obtener los datos necesarios de la red. Los usuarios con clientes conectados con una restricción de firewall encontrarán que el proxy de reenvío es esencial para acceder a Internet. Básicamente, lo que está haciendo es renunciar al bloqueo conectándose al proxy, que obtendrá la información necesaria del servicio previsto.

Un proxy de reenvío puede mantener un registro de las solicitudes, las fuentes, los destinos deseados y las respuestas finales. Si lo hace, puede recibir muchas solicitudes de diferentes aplicaciones o clientes y actuar como intermediario entre todos ellos. A continuación, puede determinar qué solicitudes deben permitirse y cuáles deben rechazarse. Las solicitudes que están permitidas luego pasarán por otra verificación de seguridad y se reenviarán al firewall. Al ser el único punto de entrada, un proxy de reenvío es estratégicamente ideal para implementar políticas de seguridad. Más aún, si se combina con un firewall. El dúo formará un muro de seguridad impenetrable para proteger la seguridad de la red interna.

Este tipo de proxy es vital y esencial para la mayoría de las grandes organizaciones y entornos empresariales. Ayuda a la organización a realizar varias tareas que incluyen el seguimiento de la actividad de sus empleados en línea. Además, permite a la gerencia controlar que los empleados visiten ciertos sitios web, por ejemplo, las redes sociales. También es esencial proteger los servidores contra ataques de personas malintencionadas dentro o fuera de la institución.

Las otras versiones avanzadas de un proxy de reenvío incluyen un proxy de reenvío anónimo responsable de impedir que las conexiones de destino accedan a la dirección IP original del cliente. Los que tienen una conexión anónima.

Beneficios de un proxy de reenvío

Un proxy de reenvío se conecta al servidor final, cambiando así la dirección IP original del cliente. Al hacerlo, se ocultan la ubicación del cliente y su identidad real.

Los proxies de reenvío también ayudan a evitar restricciones regionales como las que se experimentan cuando se bloquea el acceso a conexiones en otro país. Un caso particular que nos ocupa es el gran cortafuegos de China. El proxy proporciona una conexión privada a los contenidos inicialmente restringidos sin un proxy.

Proxy inverso

Teniendo en cuenta que la red interna de una organización tiene computadoras para los clientes, existe la necesidad de una protección extendida además de depender únicamente de proxies de reenvío. Un escenario ideal es cuando se necesita acceder a algunos recursos fuera de la oficina. En tal caso, proteja los servidores de la organización, y nada lo hace mejor que un proxy inverso. Entonces, ¿qué es un proxy inverso y qué funciones desempeña??

Un proxy inverso es responsable de varias tareas, incluido el almacenamiento en caché, el descifrado de datos y la autenticación. En el pasado, algunos usuarios y sitios incluso han afirmado que se utilizó un proxy inverso para el equilibrio de carga. Sin embargo, esta no es la intención principal de los proxies inversos. Como resultado, los proxies inversos encuentran una aplicación adecuada para limitar la accesibilidad a los servidores ubicados en redes privadas.

Es vital tener en cuenta que los proxies inversos no brindan anonimato a los clientes. En cambio, brindan anonimato para los servidores back-end. Usted pregunta por qué? Es casi obvio que no tiene ningún valor para la empresa ocultar la ubicación exacta de sus clientes. Sin embargo, deben hacerlo para sus servidores. Es de suma importancia cuando la empresa tiene una gran cantidad de servidores. El proxy inverso es útil porque es esencial para ayudar a controlar el tráfico y evitar la sobrecarga de los servidores. Además, este proxy trae más de dos servidores al mismo espacio de URL.

Se pueden configurar proxies inversos para que funcionen junto con un firewall. Puede configurarlo para que funcione junto con uno, dos o más firewalls para proteger sus servidores internos mediante el filtrado de solicitudes en diferentes niveles de acceso.

Ambos proxies tienen muchas similitudes en la forma en que funcionan. El factor diferenciador es que el proxy inverso tiene las solicitudes de sus clientes que se originan en Internet, mientras que los proxies directos tienen una red interna detrás de ellos.

Existen numerosos beneficios de usar un proxy inverso independientemente de la cantidad de servidores que tenga. Primero, los clientes solo pueden acceder a su red a través de un proxy; por lo tanto, se convierte en un grupo adicional de ataques que podrían ser maliciosos para su sistema. En resumen, un proxy inverso crea un muro de seguridad para su sitio. En segundo lugar, se sabe que los proxies inversos mejoran la velocidad de su sitio. Lo hace a través del almacenamiento en caché. Como resultado, es más fácil para los usuarios acceder a las páginas que se habían cargado inicialmente. Esto sucede en la parte frontal del desarrollo. De hecho, ayuda a ocultar las fallas de un servicio de back-end que no tiene un rendimiento óptimo.

Existe un tipo específico de proxy inverso llamado servidor proxy de conexión posterior que solo proporciona una única conexión a un grupo de proxy rotativo. Es responsable de proporcionar accesibilidad a todo el grupo de proxy. De esta manera, no hay más necesidad de listas de proxy. Ya no son necesarios. De hecho, se vuelven obsoletos ya que el servidor proxy de conexión posterior puede manejar esto internamente.

¿Cómo utilizan las redes de distribución de contenido el proxy inverso?

Las redes de entrega de contenido utilizan un proxy inverso para el tráfico entrante y saliente por varias razones. Incluyen lo siguiente:

El proxy inverso está estratégicamente posicionado para interceptar el tráfico del cliente antes de que se dirija a los servidores back-end. Esto tiene la ventaja de mitigar los ataques DDoS. Al distribuir el tráfico que llega al sistema a través del proxy inverso, el impacto de un ataque DDoS se minimiza en gran medida.

También es ideal para proteger aplicaciones web. El último enfoque responde a la identificación de paquetes maliciosos, por ejemplo, solicitudes de un pirata informático o bots maliciosos. Por lo tanto, colocar un firewall para su aplicación web dentro de un servidor proxy inverso es una práctica ampliamente recomendada por especialistas en seguridad y web.

Siempre que un servidor de aplicaciones tiene más de un servidor backend, un proxy inverso distribuye el tráfico y la carga. Eso asegura que el sistema funcione de manera óptima al ser altamente disponible, manteniendo así la experiencia del usuario. Altamente disponible es un concepto que se refiere a la acción del proxy inverso para redirigir el tráfico en caso de una falla en un punto del servidor o si uno de los servidores del grupo falla. El proxy inverso evaluará cuál de los servidores en ejecución tiene menos cargas antes de dirigir el tráfico desde el servidor inactivo. Esto asegura que el sitio esté continuamente disponible sin que los clientes se den cuenta de un problema. Además, ayuda a mantener las sesiones HTTP en cualquier momento.

El proxy inverso terminará al recibir una conexión entrante, comienza terminando la conexión. Posteriormente, contrata al servidor back-end para reabrir el enlace. Funciona tan bien que los usuarios no pueden saber que la resolución de sus solicitudes se realiza a través de la IP de back-end. El enfoque anterior es esencial cuando desea evadir ataques, especialmente los ataques de denegación de servicio. A los atacantes les resultará difícil acceder porque la dirección IP del cliente está enmascarada.

Entonces, debido a la complejidad e intensidad tanto del hardware como del software necesarios para configurar un proxy inverso para una empresa, la mayoría opta por utilizar redes de entrega de contenido. Esto último le permitirá obtener todos los beneficios que desea transmitir al configurar su proxy inverso. Regístrate y tienes todos los beneficios. Por ejemplo, Cloudflare es una CDN que proporciona los detalles de seguridad que hemos mencionado aquí junto con otras mejoras de rendimiento general.

Puerta de enlace JSCAPE MFT

Es un ejemplo de un proxy inverso que es altamente escalable y está disponible. JSCAPE MFT Gateway encuentra aplicaciones en servicios de red internos para fines de transmisión. Funciona al no almacenar contenido crítico en un balanceador de carga DMZ u operar a través de puertos entrantes. Eso significa que las credenciales de los usuarios se mantendrán y conservarán dentro de la red interna.

Como servicio de software, tiene soporte para todas las plataformas notables. Estos incluyen instaladores de Mac OS, UNIX, Linux y Windows. También es útil para garantizar el cumplimiento gubernamental de demandas como GLBA, PCI e HIPAA. Además, puede facilitar la compatibilidad con prácticamente cualquier protocolo, incluido MySQL, SFTP / SSH, SMTP, HTTP / HTTPS y FTP / FTPS.

También se sabe que funciona de manera eficaz junto con JSCAPE MFT Server para garantizar que los clientes tengan una solución que ofrezca altos niveles de disponibilidad en lo que respecta a la transferencia de archivos. Además, puede transmitir virtualmente desde cualquier servicio de red que le resulte atractivo.

Beneficios de un proxy inverso

El proxy inverso ayuda a acelerar la velocidad de carga de su sitio web por un gran margen a través del almacenamiento en caché en el servicio de front-end.

También es esencial ocultar sus servidores colocándolos detrás de un firewall. Así, la única opción de acceder a ellos es a través de un proxy inverso. Me río, pero los clientes no verán el proxy inverso de forma diferente al servidor.

Dado que un proxy se encuentra entre el servicio back-end y el front-end, puede administrar, controlar y dirigir fácilmente las solicitudes a nivel de proxy.

Un proxy inverso es muy útil para configurar el cifrado SSL. Descifra las solicitudes que llegan y, a cambio, cifra las respuestas que salen. Eso liberará significativamente al servidor de origen de cálculos que habrían sido muy costosos.

Además, tenga en cuenta el papel invaluable que desempeña un proxy inverso para garantizar que la carga del servidor esté equilibrada.

Comparación de proxy directo y inverso

Mientras que un proxy de reenvío se coloca entre él y el servidor deseado, un proxy inverso se coloca entre él y un cliente. Eso es casi directamente opuesto. En términos simples, eso es como decir que el proxy de reenvío está al final de Internet, mientras que el proxy inverso se conecta al servidor.

Además de realizar funciones variadas y diferentes, estos apoderados comparten lo siguiente:

- Pueden ser un único punto de conexión de dispositivos o servidores

- Pueden bloquear o dar la autorización de acceso

- Actúan como un punto intermedio en el tráfico para un cliente

Conclusión

Este artículo profundizó en lo que es un proxy y destacó las diferencias y aplicaciones de los dos tipos principales de proxies, a saber, proxy inverso y directo. También analizamos los beneficios de ambos proxies.

Además, elaboramos sobre la colocación de un proxy inverso si su objetivo principal es proteger los servidores. Por otro lado, mencionamos por qué necesita un proxy de reenvío para proteger a los clientes.

Los proxies deben configurarse para funcionar junto con un firewall. De hecho, tanto el proxy inverso como el reenvío se pueden configurar para que funcionen con más de un firewall para mejorar los niveles de seguridad.

En general, ambos proxies deben trabajar en conjunto para que una organización que decida convertirlo en una prioridad logre un nivel de seguridad práctico y confiable.

Phenquestions

Phenquestions