Un sistema de detección de intrusiones puede advertirnos contra DDOS, fuerza bruta, exploits, fuga de datos y más, monitorea nuestra red en tiempo real e interactúa con nosotros y con nuestro sistema según lo decidamos.

En LinuxHint, anteriormente dedicamos dos tutoriales a Snort, Snort es uno de los sistemas de detección de intrusiones líderes en el mercado y probablemente el primero. Los artículos fueron Instalación y uso del sistema de detección de intrusiones Snort para proteger servidores y redes y configurar Snort IDS y crear reglas.

Esta vez mostraré cómo configurar OSSEC. El servidor es el núcleo del software, contiene las reglas, entradas de eventos y políticas, mientras que los agentes se instalan en los dispositivos para monitorear. Los agentes entregan registros e informan sobre incidentes al servidor. En este tutorial, solo instalaremos el lado del servidor para monitorear el dispositivo en uso, el servidor ya contiene las funciones del agente en el dispositivo en el que está instalado.

Instalación de OSSEC:

En primer lugar, ejecute:

apto instalar libmariadb2Para los paquetes de Debian y Ubuntu, puede descargar OSSEC Server en https: // actualizaciones.atomicorp.com / channels / ossec / debian / pool / main / o / ossec-hids-server /

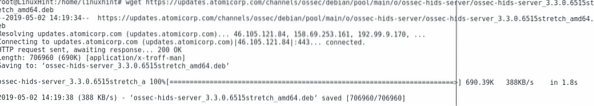

Para este tutorial, descargaré la versión actual escribiendo en la consola:

wget https: // actualizaciones.atomicorp.com / channels / ossec / debian / pool / main / o /ossec-hids-server / ossec-hids-server_3.3.0.6515stretch_amd64.debutante

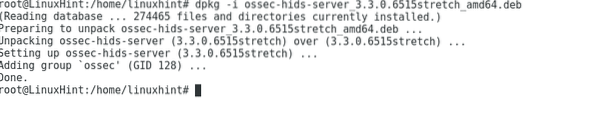

Entonces corre:

dpkg -i ossec-hids-server_3.3.0.6515stretch_amd64.debutante

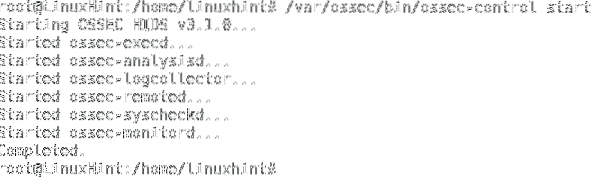

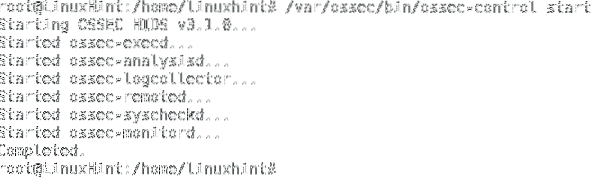

Inicie OSSEC ejecutando:

/ var / ossec / bin / ossec-control start

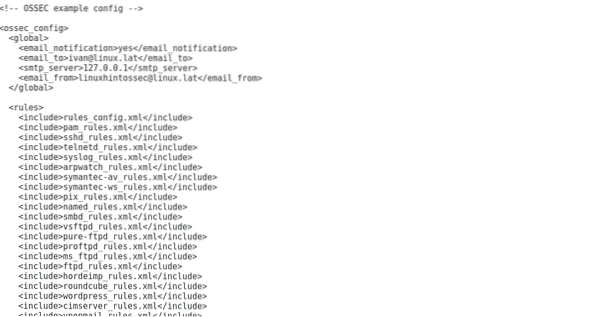

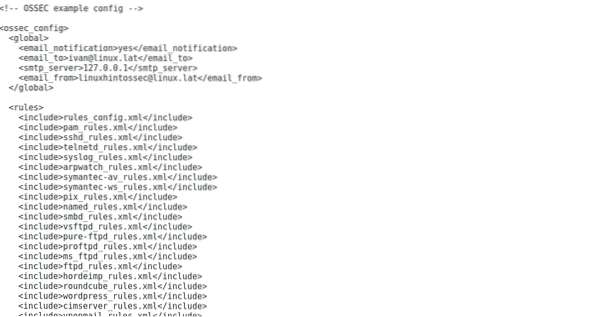

De forma predeterminada, nuestra instalación no habilitó la notificación por correo, para editarla escriba

nano / var / ossec / etc / ossec.confCambio

Para

Y añadir:

prensa ctrl + x y Y para guardar y salir e iniciar OSSEC nuevamente:

/ var / ossec / bin / ossec-control start

Nota: si desea instalar el agente de OSSEC en un tipo de dispositivo diferente:

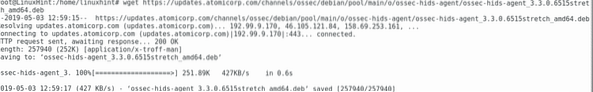

wget https: // actualizaciones.atomicorp.com / channels / ossec / debian / pool / main / o /ossec-hids-agent / ossec-hids-agent_3.3.0.6515stretch_amd64.debutante

dpkg -i ossec-hids-agent_3.3.0.6515stretch_amd64.debutante

Nuevamente, revisemos el archivo de configuración para OSSEC

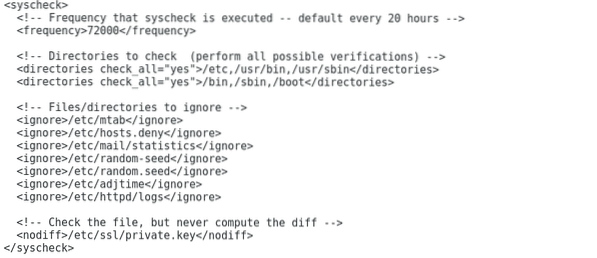

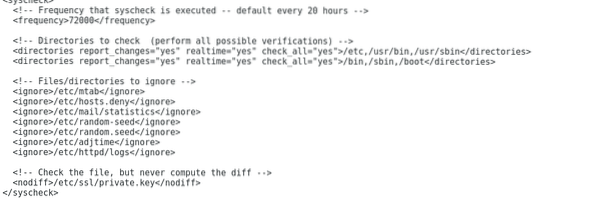

nano / var / ossec / etc / ossec.conf Desplácese hacia abajo para llegar a la sección Syscheck

Desplácese hacia abajo para llegar a la sección Syscheck

Aquí puede determinar los directorios controlados por OSSEC y los intervalos de revisión. También podemos definir directorios y archivos para ser ignorados.

Para configurar OSSEC para informar eventos en tiempo real, edite las líneas

A

/ usr / sbin

Para agregar un nuevo directorio para que OSSEC marque agregar una línea:

Cierre nano presionando CTRL + X y Y y escriba:

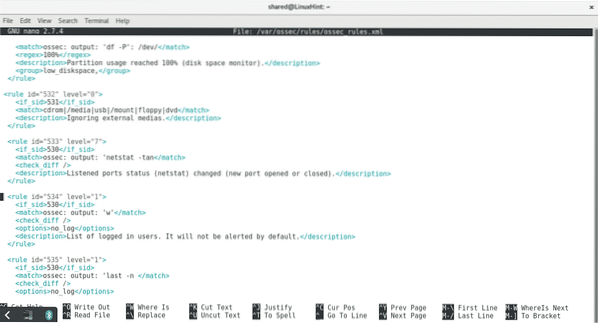

nano / var / ossec / rules / ossec_rules.xml

Este archivo contiene las reglas de OSSEC, el nivel de la regla determinará la respuesta del sistema. Por ejemplo, de forma predeterminada, OSSEC solo informa sobre las advertencias de nivel 7, si hay alguna regla con un nivel inferior a 7 y desea que se le informe cuando OSSEC identifica el incidente, edite el número de nivel para 7 o superior. Por ejemplo, si desea recibir información cuando la respuesta activa de OSSEC desbloquee un host, edite la siguiente regla:

A:

Una alternativa más segura puede ser agregar una nueva regla al final del archivo reescribiendo la anterior:

Ahora que tenemos OSSEC instalado a nivel local, en un próximo tutorial aprenderemos más sobre las reglas y la configuración de OSSEC.

Espero que este tutorial le haya resultado útil para comenzar con OSSEC, siga siguiendo LinuxHint.com para obtener más consejos y actualizaciones sobre Linux.

Phenquestions

Phenquestions