Para una gestión más sencilla del acceso root, existe el programa "sudo" (superuser do). En realidad, no es la raíz misma. En cambio, eleva el comando asociado al nivel raíz. Dicho esto, administrar el acceso "root" en realidad significa administrar los usuarios que pueden acceder al "sudo". Sudo en sí se puede utilizar de varias formas.

Aprendamos más sobre root y sudo en Arch Linux.

Precaución: Como la raíz es todopoderosa, jugar con ella puede provocar daños inesperados. Por diseño, los sistemas tipo Unix asumen que el administrador del sistema sabe exactamente lo que está haciendo. Por lo tanto, el sistema permitirá incluso las operaciones más inseguras sin más preguntas.

Es por eso que los administradores del sistema deben ser los más cautelosos cuando trabajan con acceso "root". Siempre que utilice el acceso "raíz" para realizar una determinada tarea, tenga cuidado y sea responsable del resultado.

Sudo en Arch Linux

Sudo no es solo un programa. Más bien, es el marco que gobierna el acceso "raíz". Cuando sudo está presente en el sistema, también hay ciertos grupos de usuarios que tienen acceso a "root". La agrupación permite un control más fácil sobre los permisos de los usuarios.

Empecemos con sudo!

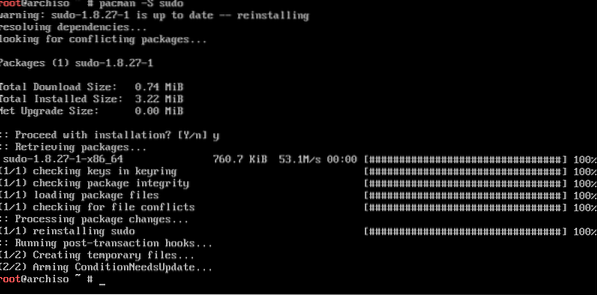

Instalando sudo

Cuando instaló Arch Linux, debería venir con sudo instalado por defecto. Sin embargo, ejecute el siguiente comando para asegurarse de que sudo esté realmente presente en el sistema.

pacman -S sudo

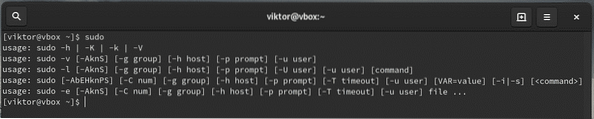

Ejecutando un comando con privilegios de root

Sudo sigue la siguiente estructura de comando.

sudo

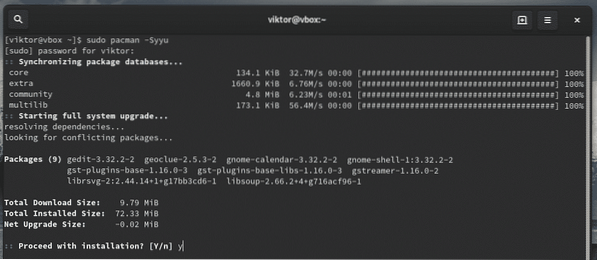

Por ejemplo, use sudo para decirle a pacman que actualice todo el sistema.

sudo pacman -Syyu

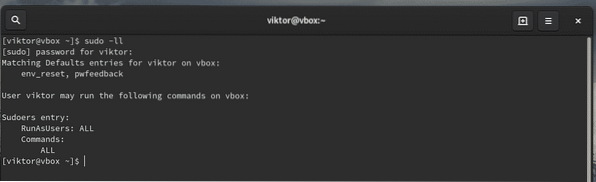

Configuración actual de sudo

Sudo se puede configurar de forma personalizada para satisfacer las necesidades de la situación. Para verificar la configuración actual, use los siguientes comandos.

sudo -ll

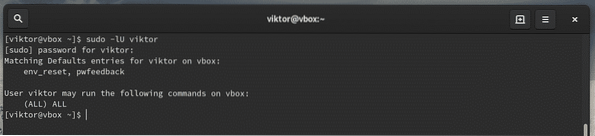

Si está interesado en verificar la configuración de un determinado usuario, use el siguiente comando.

sudo -lU

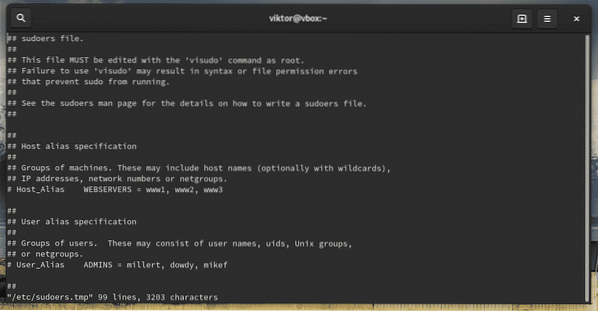

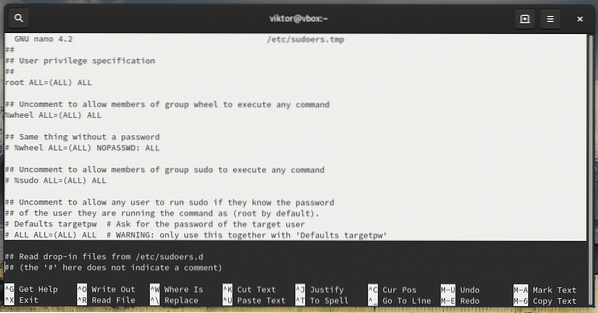

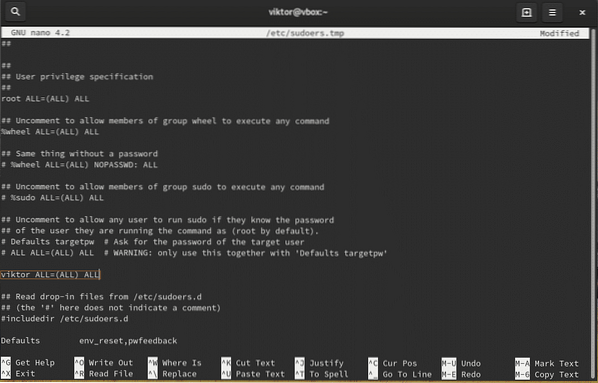

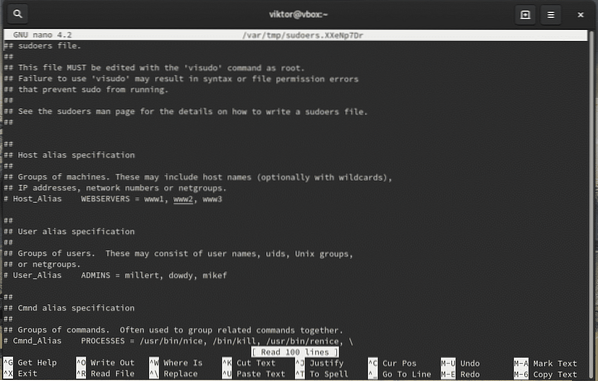

Gestionar sudoers

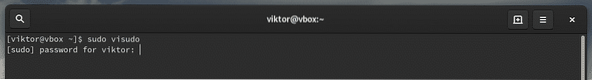

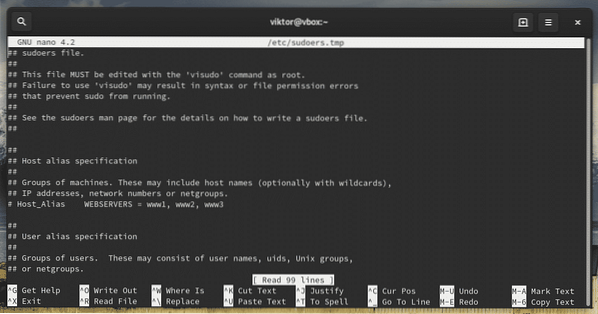

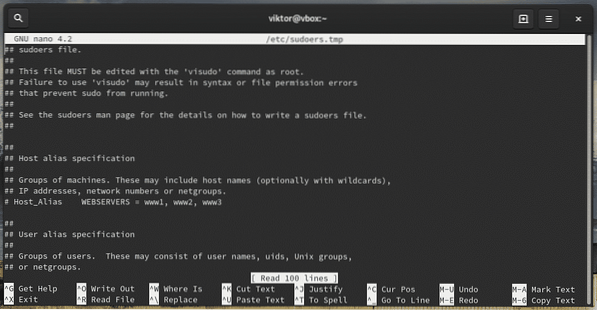

Cuando instalas sudo, también crea un archivo de configuración llamado "sudoers". Contiene la configuración para diferentes grupos de usuarios como rueda, sudo y otras configuraciones. SIEMPRE se debe acceder a los sudoers a través del comando "visudo". Esta es una forma más segura que editar directamente el archivo. Bloquea el archivo sudoers, guarda el editado en un archivo temporal y verifica la gramática antes de que se escriba permanentemente en "/ etc / sudoers".

Echemos un vistazo a los sudoers.

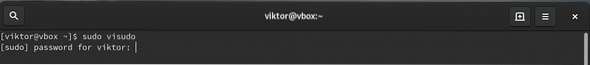

sudo visudo

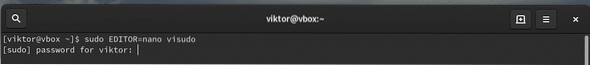

Este comando iniciará el modo de edición del archivo sudoers. Por defecto, el editor será vim. Si está interesado en usar otra cosa como editor, use la siguiente estructura de comando.

sudo EDITOR =

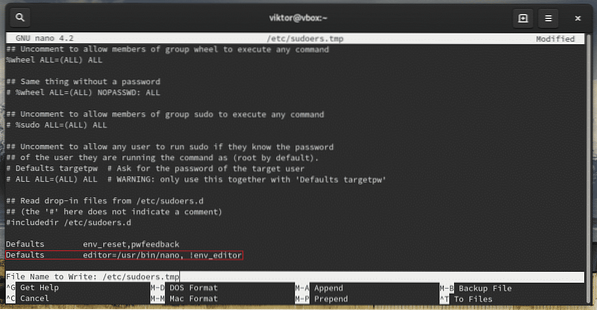

Puede cambiar permanentemente el visudo editor agregando la siguiente línea al final del archivo.

Editor de valores predeterminados = / usr / bin / nano, !env_editor

No olvide verificar el resultado.

sudo visudo

Grupos

"Sudoers" dicta el permiso "sudo" a usuarios y grupos al mismo tiempo. Por ejemplo, el grupo de rueda, de forma predeterminada, tiene la capacidad de ejecutar comandos con privilegios de root. También hay otro grupo sudo con el mismo propósito.

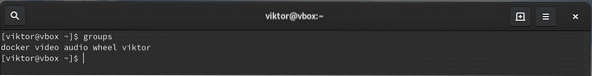

Compruebe qué grupos de usuarios están presentes actualmente en el sistema.

grupos

Consulte a los sudoers sobre qué grupos tienen acceso al privilegio de root.

sudo visudo

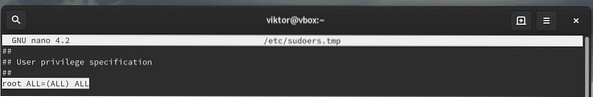

Como puede ver, la cuenta "raíz" tiene acceso al privilegio de root completo.

- Primero, "TODOS" indica que la regla es para todos los hosts

- El segundo "TODOS" indica que el usuario de la primera columna es capaz de ejecutar cualquier comando con el privilegio de cualquier usuario

- El tercer "TODOS" significa que cualquier comando es accesible

Lo mismo ocurre con el grupo de ruedas.

Si está interesado en agregar cualquier otro grupo de usuarios, debe usar la siguiente estructura

%Para un usuario normal, la estructura sería

Permitir a un usuario con acceso sudo

Esto se puede realizar de 2 formas: agregando al usuario a rueda grupo o, mencionando al usuario en los sudoers.

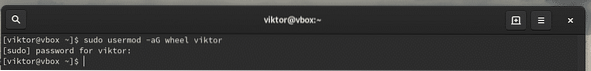

Agregar al grupo de ruedas

Usar usermod para agregar un usuario existente al rueda grupo.

sudo usermod -aG rueda

Añadiendo los sudoers

Lanzamiento sudoers.

sudo visudoAhora, agregue el usuario con permiso de root asociado.

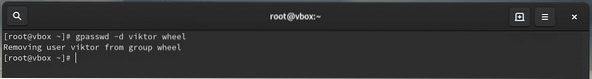

Si desea eliminar al usuario del acceso a sudo, elimine la entrada de usuario de sudoers o use el siguiente comando.

sudo gpasswd -d

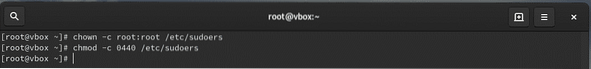

Permisos de archivo

El propietario y el grupo de "sudoers" DEBEN ser 0 con el permiso de archivo 0440. Estos son los valores predeterminados. Sin embargo, si intentó cambiar, restablezca los valores predeterminados.

chown -c root: root / etc / sudoerschmod -c 0440 / etc / sudoers

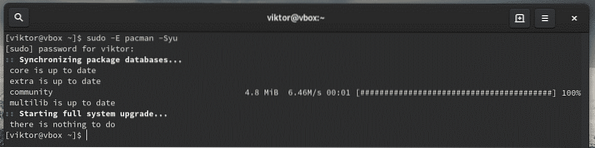

Pasando variables de entorno

Siempre que ejecuta un comando como root, las variables de entorno actuales no se pasan al usuario root. Es bastante doloroso si su flujo de trabajo depende en gran medida de las variables de entorno o, si está pasando la configuración del proxy a través de "export http_proxy =" ... "", debe agregar la marca "-E" con sudo.

sudo -E

Editando un archivo

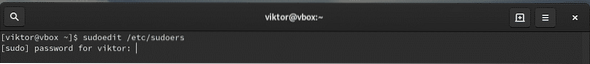

Cuando instalas sudo, también hay una herramienta adicional llamada "sudoedit". Permitirá editar un determinado archivo como usuario root.

Esta es una forma mejor y más segura de permitir que un determinado usuario o grupo edite un determinado archivo que requiere privilegios de root. Con sudoedit, el usuario no tiene que tener acceso a sudo.

También se puede realizar agregando una nueva entrada de grupo en el archivo sudoers.

% newsudo TODOS =Sin embargo, en el escenario anterior, el usuario solo se repara con el editor específico. Sudoedit permite la flexibilidad de usar cualquier editor de la elección del usuario para hacer el trabajo.

% newsudo ALL = sudoedit / ruta / a / archivoPruebe a editar un archivo que requiera acceso a sudo.

sudoedit / etc / sudoers

Nota: Sudoedit es equivalente al comando "sudo -e". Sin embargo, es un mejor camino ya que no requiere tener acceso a sudo.

Pensamientos finales

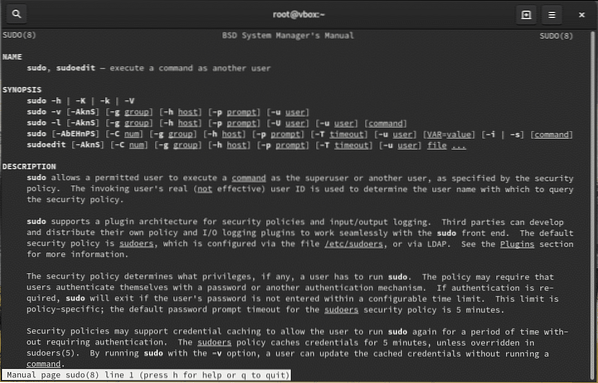

esta breve guía solo muestra una pequeña parte de lo que puede hacer con sudo. Recomiendo encarecidamente consultar la página de manual de sudo.

hombre sudo

Salud!

Phenquestions

Phenquestions