Después de configurar cualquier servidor, entre los primeros pasos habituales vinculados a la seguridad se encuentran el firewall, actualizaciones y mejoras, claves ssh, dispositivos de hardware. Pero la mayoría de los administradores de sistemas no escanean sus propios servidores para descubrir puntos débiles como se explica con OpenVas o Nessus, ni configuran honeypots o un sistema de detección de intrusiones (IDS) que se explica a continuación.

Hay varios IDS en el mercado y los mejores son gratis, Snort es el más popular, solo conozco a Snort y OSSEC y prefiero OSSEC a Snort porque consume menos recursos pero creo que Snort sigue siendo el universal. Las opciones adicionales son: Suricata, Bro IDS, Security Onion.

La investigación más oficial sobre la efectividad de IDS es bastante antigua, desde 1998, el mismo año en que se desarrolló inicialmente Snort, y fue realizada por DARPA, concluyó que tales sistemas eran inútiles antes de los ataques modernos. Después de 2 décadas, la TI evolucionó en progresión geométrica, la seguridad también lo hizo y todo está casi actualizado, la adopción de IDS es útil para todos los administradores de sistemas.

Snort IDS

Snort IDS funciona en 3 modos diferentes, como rastreador, como registrador de paquetes y sistema de detección de intrusiones en la red. El último es el más versátil para el que está enfocado este artículo.

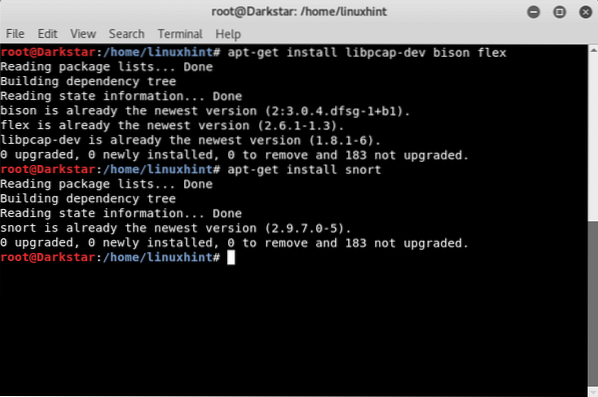

Instalación de Snort

apt-get install libpcap-dev bison flexLuego ejecutamos:

apt-get install snortEn mi caso el software ya está instalado, pero no lo estaba por defecto, así se instaló en Kali (Debian).

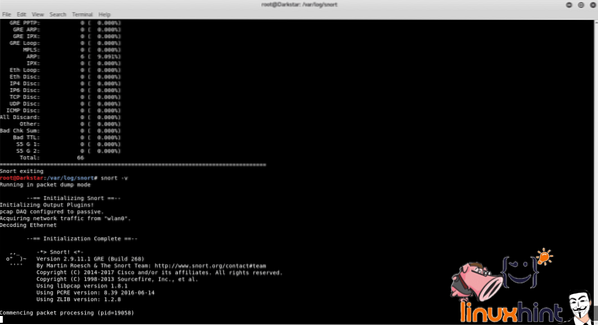

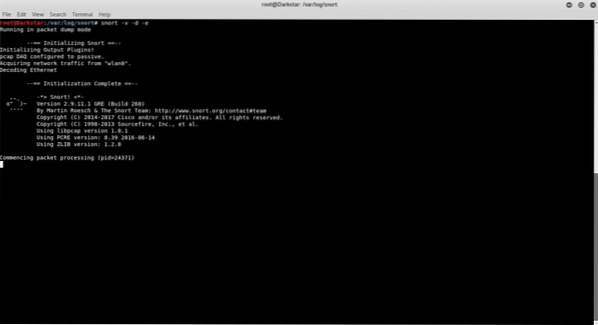

Empezando con el modo sniffer de Snort

El modo sniffer lee el tráfico de la red y muestra la traducción para un espectador humano.

Para probarlo, escriba:

Esta opción no debe usarse normalmente, mostrar el tráfico requiere demasiados recursos y se aplica solo para mostrar la salida del comando.

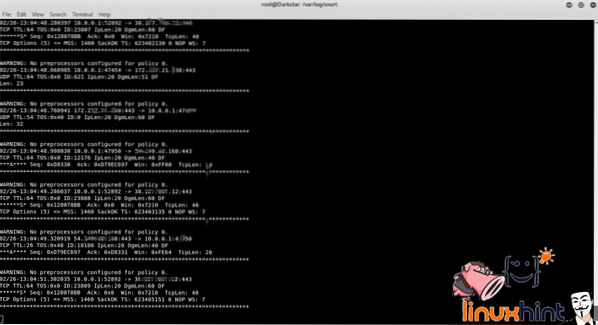

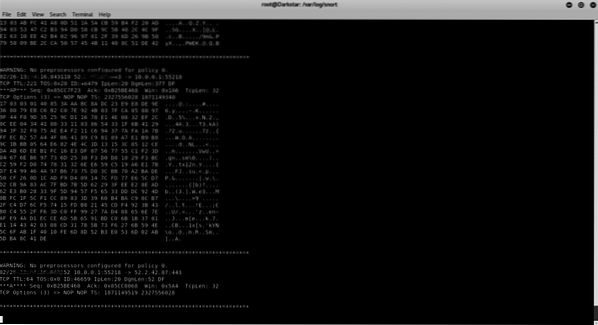

En el terminal podemos ver encabezados de tráfico detectados por Snort entre el pc, el router e internet. Snort también informa la falta de políticas para reaccionar al tráfico detectado.

Si queremos que Snort también muestre los datos, escriba:

Para mostrar la ejecución de los encabezados de la capa 2:

# snort -v -d -eAl igual que el parámetro "v", "e" también representa un desperdicio de recursos, su uso debe evitarse para la producción.

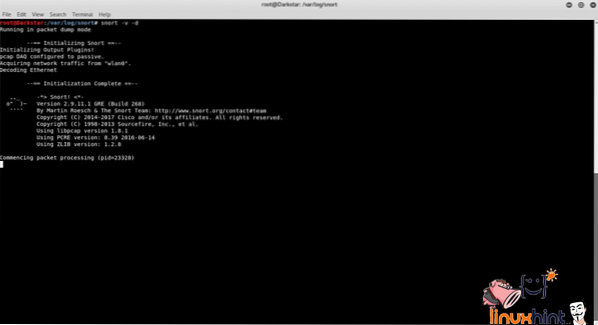

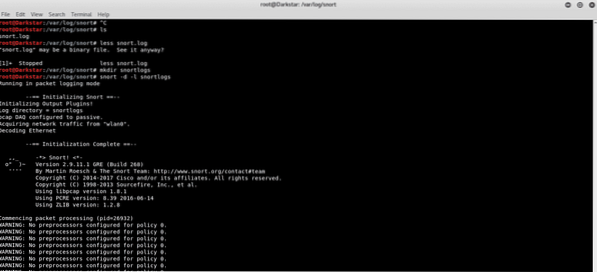

Introducción al modo Packet Logger de Snort

Para guardar los informes de Snort, necesitamos especificar a Snort un directorio de registro, si queremos que Snort muestre solo encabezados y registre el tráfico en el tipo de disco:

# mkdir snortlogs# snort -d -l snortlogs

El registro se guardará dentro del directorio snortlogs.

Si desea leer los archivos de registro, escriba:

# snort -d -v -r logfilename.Iniciar sesión.xxxxxxx

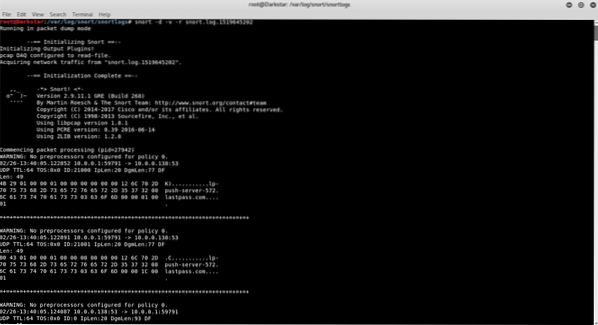

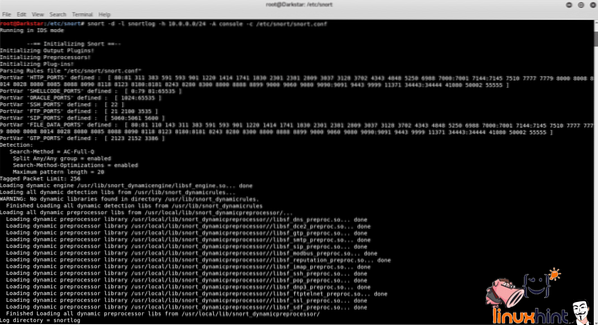

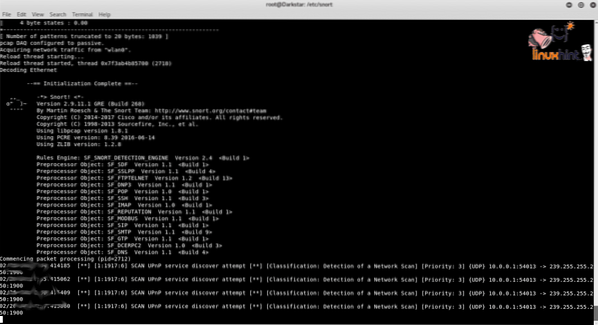

Introducción al modo del sistema de detección de intrusiones en la red (NIDS) de Snort

Con el siguiente comando Snort lee las reglas especificadas en el archivo / etc / snort / snort.conf para filtrar el tráfico correctamente, evitando leer todo el tráfico y centrándose en incidentes específicos

referido en el bufido.conf a través de reglas personalizables.

El parámetro "-A consola" indica a snort para alertar en la terminal.

# snort -d -l snortlog -h 10.0.0.0/24 -Una consola -c resoplido.conf

Gracias por leer este texto de introducción al uso de Snort.

Phenquestions

Phenquestions