Si bien el protocolo AH es un protocolo de autenticación, el protocolo ESP también proporciona autenticación y cifrado.

Asociación de seguridad:

La asociación consiste en la administración de claves y el establecimiento de una conexión segura entre los dispositivos, este es el primer paso en una conexión y se realiza mediante el protocolo IKE (Internet Key Exchange).

Autenticación:

En este caso, la autenticación no proporciona cifrado porque la información no está cifrada, la función del protocolo AH y su autenticación es confirmar que el paquete entregado no fue interceptado, modificado o "roto" durante la transferencia. El protocolo AH ayuda a verificar la integridad de los datos transferidos y las direcciones IP implicadas. El uso de IPSEC con AH no protegerá nuestra información de un ataque Man In the Middle, pero nos lo hará saber al detectar diferencias entre el encabezado del paquete IP recibido y el original. Para ello los protocolos AH identifican paquetes agregando una capa con una secuencia de números.

AH, el encabezado de autenticación como su nombre lo especifica también verifica la capa de encabezado de IP, mientras que el ESP no incluye el encabezado de IP.

Nota: El encabezado IP es la capa de paquetes de una IP que contiene información sobre la conexión establecida (o que se va a conectar), como la dirección de origen y destino, entre más.

Cifrado:

A diferencia del protocolo AH, que solo autentica la integridad de los paquetes, los remitentes en los encabezados IP, el paquete ESP (Carga útil de seguridad encapsulada) también ofrece cifrado, lo que significa que si un atacante intercepta el paquete no podrá ver el contenido porque está cifrado.

Cifrados asimétricos y simétricos

IPSEC combina cifrados asimétricos y simétricos para brindar seguridad y mantener la velocidad.

Los cifrados simétricos tienen una única clave compartida entre los usuarios, mientras que el cifrado asimétrico es el que usamos cuando nos autenticamos con claves públicas y privadas. El cifrado asimétrico es más seguro porque nos permite compartir una clave pública con muchos usuarios mientras que la seguridad se basa en la clave privada, el cifrado simétrico es menos seguro porque nos vemos obligados a compartir la única clave.

La ventaja del cifrado simétrico es la velocidad, una interacción permanente entre dos dispositivos que se autentican permanentemente con cifrado asimétrico sería lenta. IPSEC integra ambos, primero el cifrado asimétrico autentica y establece una conexión segura entre los dispositivos usando los protocolos IKE y AH y luego cambia a cifrado simétrico para mantener la velocidad de conexión, el protocolo SSL también integra cifrados asimétricos y simétricos pero SSL o TLS pertenece a la capa superior del protocolo IP, por eso IPSEC se puede usar para TCP o UDP (también puede usar SSL o TLS, pero no es la norma).

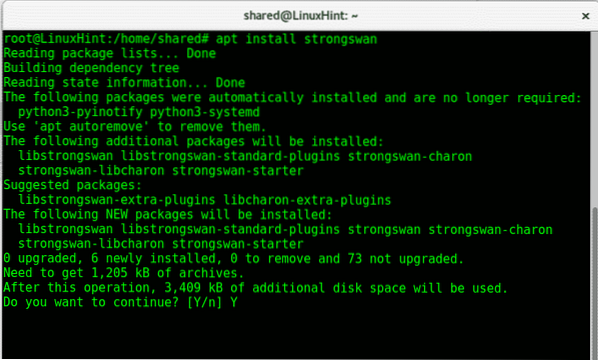

El uso de IPSEC es un ejemplo de la necesidad de agregar soporte adicional a nuestro kernel para ser utilizado como se explicó en un artículo anterior sobre el kernel de Linux. Puede implementar IPSEC en Linux con strongSwan, en sistemas Debian y Ubuntu puede escribir:

apto instalar strongswan -y

También se publicó un artículo sobre servicios VPN que incluyen IPSEC fácil de configurar en Ubuntu.

Espero que este artículo le haya resultado útil para comprender los protocolos IPSEC y cómo funcionan. Siga siguiendo LinuxHint para obtener más consejos y actualizaciones sobre Linux.

Phenquestions

Phenquestions